在網絡安全領域,僵尸網絡(Botnet)長久以來是威脅網絡空間的毒瘤。近年來出現了一種特殊現象——某些僵尸網絡在擴張過程中,會主動攻擊并清除其他僵尸網絡感染的設備,將其“收編”或“摧毀”,形成“僵尸打僵尸”的奇特景觀。這背后并非出于“正義”,而是黑產勢力之間對有限感染資源的激烈爭奪。本文將深入這類“流氓僵尸網絡”的母巢,從產品與技術層面剖析其運作機制。

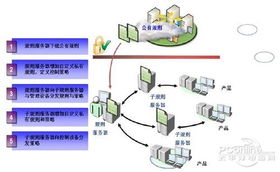

一、產品化思維:僵尸網絡即服務(Botnet-as-a-Service)

現代高級僵尸網絡已呈現高度產品化特征。其運營者(Botmaster)不再滿足于簡單的DDoS攻擊或挖礦,而是構建了一套完整的“商業”體系:

- 模塊化功能:提供勒索軟件、數據竊取、代理轉發、垃圾郵件、加密挖礦等可插拔模塊,客戶(通常是其他黑產分子)可按需“訂購”。

- 控制面板(C&C)可視化:提供儀表盤,實時展示在線僵尸數量、地域分布、攻擊流量、收益報表等,用戶體驗堪比正規SaaS產品。

- 客戶支持與更新:提供“技術支持”,定期推送漏洞利用包(Exploit Kit)更新,以對抗安全軟件查殺并感染新設備。

二、核心技術探秘:隱匿、對抗與擴張

- 隱匿通信技術:

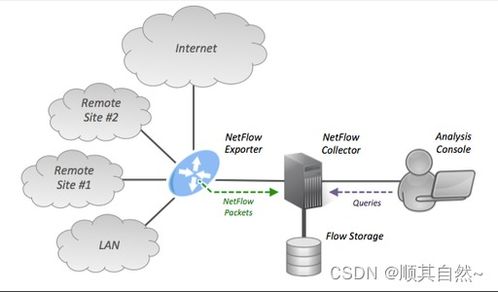

- 域名生成算法(DGA):每天生成數千個隨機域名,僅少數指向真實C&C服務器,使追蹤阻斷異常困難。

- 協議偽裝:利用HTTPS、DNS隧道,甚至偽裝成流行云服務(如Google、AWS)的合法流量,混淆檢測。

- P2P化架構:采用去中心化的點對點網絡,消除單點故障,即使部分節點被端,網絡仍能自治運行。

- 對抗性生存技術:

- 進程注入與守護:注入合法系統進程(如svchost.exe),并監視自身進程,若被終止則立即重啟。

- 內核級Rootkit:獲取系統最高權限,隱藏文件、進程、網絡連接,甚至直接對抗安全軟件的內核驅動。

- “拆墻”行為:主動掃描并終止競爭對手僵尸進程、關閉其C&C連接端口、刪除其持久化項,獨占設備資源。

- 自動化擴張引擎:

- 漏洞武器庫:整合永恒之藍(EternalBlue)、Log4j等Nday/0day漏洞,對全網進行無差別掃描攻擊。

- 弱密碼爆破集群:針對SSH、RDP、數據庫、物聯網默認口令進行分布式爆破,效率極高。

- 供應鏈投毒與軟件捆綁:通過破解軟件、盜版系統、第三方插件等渠道進行傳播。

三、生態與利益鏈:黑暗森林法則

“僵尸何必為難僵尸”的本質,是黑產生態中殘酷的“黑暗森林法則”。設備(尤其是高性能服務器、物聯網設備)是稀缺資源:

1. 算力即金錢:可用來挖礦(門羅幣、比特幣),直接變現。

2. 數據即資產:竊取的企業數據、個人隱私可在暗網市場拍賣。

3. 代理即權力:龐大的僵尸代理網絡可被租用進行點擊欺詐、爬蟲攻擊或作為攻擊跳板。

因此,當一個僵尸網絡發現設備已被其他家族感染,最優策略就是“清除-占領”,這導致了僵尸網絡之間無聲卻激烈的“內戰”。

四、防御視角的啟示

面對如此產品化、技術化的威脅,防御者需升級思維:

- 行為檢測重于特征匹配:關注異常網絡連接(如向非常用端口發送加密心跳包)、進程血緣關系異常、系統資源被未知進程長期占用等。

- 強化邊界與身份認證:嚴格限制RDP/SSH等管理端口的暴露,強制使用多因素認證與強密碼策略。

- 威脅情報共享:通過行業聯盟共享僵尸網絡C&C的IoC(失陷指標),實現協同防御,打破其基礎設施。

- 主動狩獵(Threat Hunting):基于假設,在內部網絡主動搜尋潛伏的僵尸節點,而非被動等待告警。

“流氓僵尸網絡”之間的相互吞噬,暴露了網絡地下經濟野蠻而高效的生存邏輯。其產品化與技術精細化程度,已不亞于許多合法科技企業。這警示我們,網絡安全對抗不僅是技術的較量,更是體系與生態的對抗。唯有以體系化的防御、全局化的視角,并借助AI與自動化技術提升響應速度,才能在這場不對等的戰爭中,守護數字世界的疆土。